Najczęstsze cyberzagrożenia dla systemu monitoringu

Podstawowymi elementami, które należy chronić w każdym systemie IT są poufność, integralność i dostępność. Każdą sytuacja, która niekorzystnie wpływa na którykolwiek z tych czynników, trzeba traktować jako incydent, który może wpłynąć na bezpieczeństwo cybernetyczne systemu. Przyjrzyjmy się najczęstszym zagrożeniom i słabym punktom, które sprzyjają naruszeniom.

Zaniedbywanie aktualizacji oprogramowania

Każda sieć IT jest narażona na ryzyka cybernetyczne: wirusy lub inne szkodliwe oprogramowanie czy ataki ze strony hakerów. Zaniedbywanie aktualizacji systemowych i instalacji pakietów poprawek może tworzyć luki. One w połączeniu z drobnymi błędami ludzkimi otworzą drogę do systemu cyberprzestępcom. Nie należy również zapominać o właściwej konserwacji systemu monitoringu. Dzięki niej błędy można wykryć na odpowiednio wczesnym etapie i skutecznie zapobiegać poważniejszym problemom. Pod kątem prób uzyskania nieuprawnionego dostępu na bieżąco powinny być również monitorowane poszczególne urządzenia i dzienniki systemowe.

Dobrze utrzymywane systemy są znacznie mniej podatne na cyberzzagrożenia. Regularne sprawdzanie oprogramowania daje gwarancję, że system będzie działał z maksymalną wydajnością. Na rynku dostępne jest oprogramowanie, dzięki któremu aktualizacje bądź konserwacje wszystkich urządzeń systemu...

Dostęp ograniczony.

Pełen dostęp do artykułu tylko dla zarejestrowanych użytkowników.

Dlaczego warto się zarejestrować:

- Otrzymujesz bezpłatny dostęp do wszystkich treści serwisu,

- Zyskasz rozszerzenia artykułów, publikowanych na łamach czasopism: „STAL Metale&Nowe Technologie”, „Nowoczesne Hale, „Fastener” oraz „Utrzymanie Ruchu”,

- Masz pełen dostęp do tematycznych e-booków, filmów video, w których poruszamy najistotniejsze zagadnienia dotyczące przemysłu,

- Otrzymujesz dostęp do katalogu firm i porównywarki produktów,

- Masz możliwość sprawdzenia kalendarium wydarzeń i relacji z imprez branżowych.

Logowanie

Mogą zainteresować Cię również

Przemysł maszynowy może zwiększyć produktywność nawet o połowę dzięki innowacjom i sztucznej inteligencji

Producenci maszyn i urządzeń mogą zwiększyć produktywność o 30-50 proc. Ułatwia to sztuczna inteligencja, narzędzia cyfrowe i wdrażanie rozwiązań wspierających gospodarkę obiegu zamkniętego i redukcję odpadów. Tak wynika wynika z najnowszego raportu firmy doradczej Bain &...

Automatyka zabezpieczająca w instalacjach energetycznych

Z artykułu dowiesz się: jak prawo charakteryzuje konieczne elementy bezpieczeństwa instalacji energetycznej,kto ponosi odpowiedzialność za bezpieczeństwo takiej instalacji,z czym wiąże się scalenie urządzeń ciśnieniowych na ...

Nity plastikowe i nity metalowe – które wybrać i dlaczego?

Proces nitowania pozwala na stałe łączenie poszczególnych elementów konstrukcyjnych. Same nity są spoiwem o doskonałym zacisku. Poznaj właściwości nitów plastikowych oraz metalowych, aby wybrać odpowiednie do konkretnego łączenia. D...

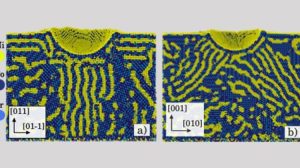

Zaskakujący porządek uciskanych stopów

W stopach niklowo-kobaltowo-chromowych atomy niklu układać się mogą pod wpływem nacisku w regularne wzory - pokazały symulacje międzynarodowego zespołu. Do tej pory sądzono, że takie uporządkowania mogą tworzyć się jedynie pod wpływem obróbki termicznej.

Czy cudzoziemcy zapełnią wakaty w branży transportowej?

W obliczu rosnącego niedoboru kierowców, polska branża TSL szuka skutecznych sposobów na przyciągnięcie pracowników. Wyzwaniem staje się znalezienie metod atrakcyjniejszych niż podwyżki płac. Napływ cudzoziemców z Ukrainy i Białorusi nie gwarantuje już wypełnienia luk kadrowyc...

Co trzeci przetwórca tworzyw sztucznych inwestuje w park maszyn i urządzeń

Polskie przedsiębiorstwa przetwarzające tworzywa sztuczne zwiększyły swoją zdolność do konkurowania. Świadczy o tym wzrost sub-indeksu MiU dla tej branży o 6,15 pkt. Jest to efekt m.in. zwiększenia nakładów na modernizację parku maszyn i urządzeń (MiU) oraz automatyzację pro...

Wybrane maszyny i urządzenia stosowane w procesach gięcia

W niniejszym artykule dokonano przeglądu maszyn i urządzeń wykorzystywanych w procesach gięcia rur, profili, drutu oraz sprężyn. Przedstawiono charakterystykę giętarek wybranych producentów dostępnych na rynku polskim. Urządzenia podzielono na: giętarki trzpieniowe, giętarki b...

Metody łamania wiórów w obróbce skrawaniem – cz. II

Z artykułu dowiesz się: jakie są sposoby łamania wiórów;od czego zależy wybór metody łamania;jakie są wady i zalety poszczególnych metod. Dobór odpowiedniej metody łamania...

Hakerzy z kolejnymi sposobami na atakowanie

Atakujący próbują wykraść cenne dane, takie jak szczegóły płatności od organizacji i klientów, ale także dane wizualne uzyskane na przykład z kamer. W tym sektorze odnotowuje się dwa razy więcej pobrań złośliwego oprogramowania z...

Elementy hali stalowej – charakterystyka

Hale stalowe są jednymi z najbardziej popularnych obiektów budownictwa przemysłowego. Z tego też powodu elementy konstrukcyjne hali stalowej są bardzo dobrze poznane i opisane w wielu źródłach literaturowych, co pozwala na optymalne wykorzystanie ich nośności.

Właściwości warstwy wierzchniej wybranych stopów metali po cięciu laserem

Z artykułu dowiesz się: jakie są wady i zalety technologii cięcia laserowego;od czego zależą właściwości materiału po cięciu;jakie badania przeprowadzono. Proces wytwarzan...

Analiza procesu spawania plazmowego – cz. I

Z artykułu dowiesz się: jaki jest wpływ parametrów spawania na jakość złączy;gdzie stosuje się technologię spawania plazmowego PTA;jak zachodzące w łuku plazmowym zjawiska wpływają na proces cięcia.

Szybko rośnie udział odnawialnych źródeł w krajowym miksie energetycznym. Potrzebne przyspieszenie w inwestycjach w sieci przesyłowe

W ubiegłym roku odnawialne źródła energii stanowiły już ponad 40 proc. mocy zainstalowanej w krajowym miksie energetycznym. Odpowiadały za 27 proc. całkowitej produkcji energii. Tym samym Polska pobiła kolejne rekordy, ale w kontekście rozwoju OZE na rodzimym rynku wciąż poz...

Logo na elewacji – zmora Kierownika Budowy i GW

W branży budowlanej, zwłaszcza w przypadku budynków przemysłowych, takich jak hale i obiekty wielkopowierzchniowe oznakowania są tak samo istotne jak pozostałe elementy wyposażenia. Jednak, gdy nadchodzi moment umieszczenia logo na ...

Bezpieczeństwo pracy z laserami czyszczącymi

Na czym polega technologia czyszczenia laserowego i jakie są jej zalety? Co wyróżnia lasery czyszczące spośród innych technologii? Uniwersalność procesu czyszczenia laserowego sprawia, że może być z powodzeniem stosowan...

Spadły ceny produkcji sprzedanej przemysłu. Co z branżą obróbki metali?

Według wstępnych danych w marcu 2024 r. ceny produkcji sprzedanej przemysłu spadły zarówno w stosunku do lutego 2024 r. – o 0,1%, jak i w porównaniu z analogicznym miesiącem poprzedniego roku – o 9,6%.

Kalendarium wydarzeń

Relacje

Seminarium Obróbki Laserowej 22 marca 2024

22 marca 2024, podczas targów STOM, odbyło się Seminarium Obróbki Laserowej, organizowane przez Politechnikę Świętokrzyską. Zapraszamy do zapoznania się z fo...

Sprawdź więcejKonferencja „Stal, Metale, Nowe Technologie”

20 marca, drugiego dnia targów STOM, odbyła się konferencja „Stal, Metale, Nowe Technologie”, której organizatorem była redakcja portalu dlaprodukcji.pl i dw...

Sprawdź więcej„Hutnictwo żelaza i stali w Polsce. Wyzwania i szanse dla szarej i zielonej stali”

23 listopada w Centrum Informacji Naukowej i Bibliotece Akademickiej w Katowicach odbyła się konferencja „Hutnictwo żelaza i stali w Polsce. Wyzwania i szans...

Sprawdź więcejEMO 2023 – Mazak Go Green

Podczas targów EMO 2023, które odbyły się 18-23 września br. w Hanowerze, firma Yamazaki Mazak zaprezentowała swoją wizję zaawansowanych rozwiązań technologi...

Sprawdź więcej