Złote żniwa hakerów. To ważna lekcja dla polskich przedsiębiorstw

Cyberprzestępcy bez skrupułów łupią brytyjskie fabryki i obnażają słabość zabezpieczeń infrastruktury krytycznej. Niemal co druga (42 proc.) firma przemysłowa ze Zjednoczonego Królestwa została zhakowana w 2022 roku. Co czwarta poniosła z tego powodu dotkliwe straty – alarmują autorzy opublikowanego w grudniu raportu “Cyber Security: UK manufacturing”. Liczba ataków na infrastrukturę krytyczną rośnie też w Polsce.

Raport, opracowany na zlecenie zrzeszenia przemysłowców Make UK, ukazuje brytyjskie zakłady w momencie transformacji cyfrowej. Cały sektor czerpie garściami z najnowszych dobrodziejstw technologicznych. Do powszechnego użycia wchodzi zaawansowana robotyka, procesy produkcji są w coraz większym stopniu zautomatyzowane. Urządzenia produkcyjne, podłączone do sieci, wysyłają ogromną ilość danych na serwery.

Raport jest o tyle ciekawy, że z podobnymi wyzwaniami mierzą się dzisiaj polskie firmy. Z najnowszych danych izraelskiej firmy Check Point wynika, że hakerzy atakowali w październiku polskie instytucje średnio 2 tys. razy w ciągu tygodnia. Względem okresu wakacyjnego zintensyfikowali swoją działalność o prawie 100 proc.

– Nowe technologie podnoszą wydajność produkcji i umożliwiają dopasowanie jej do potrzeb klientów, jednak stanowią też krytyczny element w architekturze zabezpieczeń. Doskonale widzimy to na polskim rynku, gdzie przemianom technologicznym nie zawsze towarzyszy odpowiednie zaangażowanie uwagi i środków na polu cyberbezpieczeństwa, co hakerzy wykorzystują bezlitośnie – mówi Krzysztof Wójtowicz, dyrektor ds. sprzedaży z ICsec S.A, dostawcy usług z zakresu cyberbezpieczeństwa dla przemysłu. I dodaje: – Standardy bezpieczeństwa muszą zostać podniesione, gdyż skuteczne uderzenie w systemy informatyczne którejś z głównych elektrowni czy gazoportu uruchomić może katastroficzny scenariusz destabilizacji naszego kraju w wymiarze gospodarczym, a także społecznym i wizerunkowym.

Ataki, zaniechania i bolesne straty

Aż 54 proc. brytyjskich firm przemysłowych, które wdrożyły w 2022 roku nowe rozwiązania cyfrowe, nie zdecydowało się na żadne działania w zakresie zwiększenia bezpieczeństwa cybernetycznego. Dlaczego? Cztery na dziesięć z nich uznało, że to zbyt duży wydatek inwestycyjny. 35 proc. wskazało, że późniejsze koszty utrzymania architektury bezpieczeństwa przerastają ich możliwości finansowe. Nie wynika to jednak z niskiej świadomości zagrożeń. Aż 95 proc. firm implementujących nowe technologie twierdzi, że środki bezpieczeństwa cybernetycznego są niezbędne dla ich firmy ze względu na możliwe ataki. Dwie trzecie stwierdziło, że znaczenie tegoż wzrosło w ciągu ostatnich 12 miesięcy.

-–Takie podejście to gra w rosyjską ruletkę. Wielka Brytania, podobnie jak Polska, z powodu politycznego wsparcia zapewnianego Ukrainie, jest dla hakerów jednym z głównych celów. Na celowniku jest m.in. sektor energetyczny, ale także kolejowy czy użyteczności publicznej – dodaje Krzysztof Wójtowicz z ICsec S.A.

Brytyjski przemysł już teraz słono płaci za zaniedbania. Ponad jedna czwarta respondentów (26 proc.) zgłosiła znaczne szkody finansowe powstałe w wyniku cyberataków. Ich szacunkowa wartość wahała się od 50 000 do 250 000 funtów szterlingów. Straty generują przede wszystkim przestoje w produkcji będące efektem działań hakerów (65 proc.).

Rurociągi zagrożone?

Brytyjczycy mają powody do niepokoju również, jeśli chodzi o stan zabezpieczeń infrastruktury krytycznej. Szczególnie, że problemem są nie tylko cyberataki, ale też ataki fizyczne. Zjednoczone Królestwo połączone jest z kontynentem siecią kilkudziesięciu rurociągów, a na 2030 rok planowane jest uruchomienie przełomowego projektu energetycznego. Liczący 3800 km kabel przesyłowy ma dostarczać energię z paneli słonecznych zlokalizowanych w Maroku. Prąd z Sahary ma dotrzeć bezpośrednio do 8 milionów brytyjskich gospodarstw, zaspokajając 7,5 proc. zapotrzebowania na energię. Oczywiste jest, że projekt o takim znaczeniu strategicznym będzie wymagać najlepszych zabezpieczeń z możliwych. Ostatnie wydarzenia pokazują jednak, że zarówno Wielka Brytania, jak i reszta świata, mają na tym polu sporo pracy do wykonania.

W sierpniu 2022 roku hacktywiści przejęli kontrolę nad wodociągami South Staffordshire Water, dostarczającymi wodę do 1,6 mln Brytyjczyków. To była tylko demonstracja siły, mająca na celu obnażanie słabości systemów zabezpieczeń, ale test ten Zjednoczone Królestwo oblało. Łatwość, z jaką grupa hakerska CL0P zyskała sterowność nad infrastrukturą krytyczną, wywołała powszechny niepokój. Kompromitacja wizerunkowa spółki nie przełożyła się jednak na poprawę standardów bezpieczeństwa. Na początku grudnia bieżącego roku hakerzy uderzyli kolejny raz. Uzyskali dostęp do wrażliwych danych klientów spółki, w tym do numerów kont, używanych do realizowania płatności.

Słabe zabezpieczenie brytyjskich wodociągów rodzi pytania o kondycję całej infrastruktury krytycznej. Każda awaria sieci przesyłowej wywołuje poważne turbulencje społeczno-gospodarcze. Jej usunięcie jest bardzo skomplikowanym i czasochłonnym przedsięwzięciem. Pokazał to niedawny atak na rurociąg Nord Stream, czy uderzenie hakerów w Colonial Pipeline – firmę obsługującą najważniejsze rurociągi we wschodniej i południowej części Stanów Zjednoczonych.

Czytaj też >> Cyberzagrożenie przedsiębiorstw eskaluje

Inteligentni strażnicy a ataki na infrastrukturę

Fizyczne ataki na rurociągi są stosunkowo nowym zjawiskiem, dlatego też technologie zabezpieczające dopiero pojawiają się na rynku. Co ciekawe, jednym z pionierów w tej dziedzinie jest nasz kraj. W poznańskim oddziale firmy PSI Polska na końcowym etapie są prace nad systemem służącym do dokładnych pomiarów przepływu i ciśnienia wewnątrz struktur przesyłowych. Projekt współfinansowany przez Narodowe Centrum Badań i Rozwoju ma bardzo precyzyjnie lokalizować wycieki będące m.in. efektem celowych działań.

– Działanie tego systemu jest bardzo proste. Wytrenowaliśmy model, posiłkując się najnowszymi osiągnięciami uczenia maszynowego. Algorytmy, za sprawą pozyskanych danych z dłuższego szeregu czasowego oraz meta informacji dotyczących położenia czujników na rurociągu, poznały zachowanie sieci w sytuacjach niewyciekowych. Algorytm wie zatem, jak zachowuje się ciecz w standardowej nieanomalnej eksploatacji rurociągu, a zatem jest w stanie wychwycić każde anomalne zdarzenie – wyjaśnia Rafał Bachorz z PSI Polska.

Strategiczne znaczenie takich projektów technologicznych jak cyfrowi strażnicy rurociągów, nad których powołaniem do życia pracują polscy inżynierowie, czy sondy monitorujące ruch sieciowy w zakładach przemysłowych, rośnie z roku na rok. Do niedawna główną zmorą operatorów rurociągów i właścicieli fabryk byli złodzieje paliwa czy rabusie blokujący systemy w celu wymuszenia okupu. Obecnie jednak infrastruktura przesyłowa jest również potencjalnym celem ataków ze strony wrogich krajów i ich służb.

Mogą zainteresować Cię również

Przemysł maszynowy może zwiększyć produktywność nawet o połowę dzięki innowacjom i sztucznej inteligencji

Producenci maszyn i urządzeń mogą zwiększyć produktywność o 30-50 proc. Ułatwia to sztuczna inteligencja, narzędzia cyfrowe i wdrażanie rozwiązań wspierających gospodarkę obiegu zamkniętego i redukcję odpadów. Tak wynika wynika z najnowszego raportu firmy doradczej Bain &...

Automatyka zabezpieczająca w instalacjach energetycznych

Z artykułu dowiesz się: jak prawo charakteryzuje konieczne elementy bezpieczeństwa instalacji energetycznej,kto ponosi odpowiedzialność za bezpieczeństwo takiej instalacji,z czym wiąże się scalenie urządzeń ciśnieniowych na ...

Nity plastikowe i nity metalowe – które wybrać i dlaczego?

Proces nitowania pozwala na stałe łączenie poszczególnych elementów konstrukcyjnych. Same nity są spoiwem o doskonałym zacisku. Poznaj właściwości nitów plastikowych oraz metalowych, aby wybrać odpowiednie do konkretnego łączenia. D...

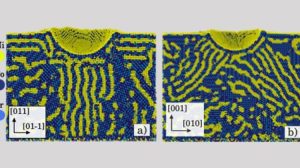

Zaskakujący porządek uciskanych stopów

W stopach niklowo-kobaltowo-chromowych atomy niklu układać się mogą pod wpływem nacisku w regularne wzory - pokazały symulacje międzynarodowego zespołu. Do tej pory sądzono, że takie uporządkowania mogą tworzyć się jedynie pod wpływem obróbki termicznej.

Problemy firm spedycyjnych: niemal 70% odczuło pogorszenie koniunktury

Zaniżanie stawek przez konkurencję, rosnące koszty prowadzenia działalności i malejąca liczba zleceń to główne bolączki firm z sektora spedycji – wynika z badania Transcash przeprowadzonego wśród przedstawicieli branży. Są one pokłosiem szerzej zakrojonych problemów trapiących...

Co trzeci przetwórca tworzyw sztucznych inwestuje w park maszyn i urządzeń

Polskie przedsiębiorstwa przetwarzające tworzywa sztuczne zwiększyły swoją zdolność do konkurowania. Świadczy o tym wzrost sub-indeksu MiU dla tej branży o 6,15 pkt. Jest to efekt m.in. zwiększenia nakładów na modernizację parku maszyn i urządzeń (MiU) oraz automatyzację pro...

Wybrane maszyny i urządzenia stosowane w procesach gięcia

W niniejszym artykule dokonano przeglądu maszyn i urządzeń wykorzystywanych w procesach gięcia rur, profili, drutu oraz sprężyn. Przedstawiono charakterystykę giętarek wybranych producentów dostępnych na rynku polskim. Urządzenia podzielono na: giętarki trzpieniowe, giętarki b...

Metody łamania wiórów w obróbce skrawaniem – cz. II

Z artykułu dowiesz się: jakie są sposoby łamania wiórów;od czego zależy wybór metody łamania;jakie są wady i zalety poszczególnych metod. Dobór odpowiedniej metody łamania...

Przemysł maszynowy może zwiększyć produktywność nawet o połowę dzięki innowacjom i sztucznej inteligencji

Producenci maszyn i urządzeń mogą zwiększyć produktywność o 30-50 proc. Ułatwia to sztuczna inteligencja, narzędzia cyfrowe i wdrażanie rozwiązań wspierających gospodarkę obiegu zamkniętego i redukcję odpadów. Tak wynika wynika z najnowszego raportu firmy doradczej Bain &...

Elementy hali stalowej – charakterystyka

Hale stalowe są jednymi z najbardziej popularnych obiektów budownictwa przemysłowego. Z tego też powodu elementy konstrukcyjne hali stalowej są bardzo dobrze poznane i opisane w wielu źródłach literaturowych, co pozwala na optymalne wykorzystanie ich nośności.

Właściwości warstwy wierzchniej wybranych stopów metali po cięciu laserem

Z artykułu dowiesz się: jakie są wady i zalety technologii cięcia laserowego;od czego zależą właściwości materiału po cięciu;jakie badania przeprowadzono. Proces wytwarzan...

Analiza procesu spawania plazmowego – cz. I

Z artykułu dowiesz się: jaki jest wpływ parametrów spawania na jakość złączy;gdzie stosuje się technologię spawania plazmowego PTA;jak zachodzące w łuku plazmowym zjawiska wpływają na proces cięcia.

Szybko rośnie udział odnawialnych źródeł w krajowym miksie energetycznym. Potrzebne przyspieszenie w inwestycjach w sieci przesyłowe

W ubiegłym roku odnawialne źródła energii stanowiły już ponad 40 proc. mocy zainstalowanej w krajowym miksie energetycznym. Odpowiadały za 27 proc. całkowitej produkcji energii. Tym samym Polska pobiła kolejne rekordy, ale w kontekście rozwoju OZE na rodzimym rynku wciąż poz...

Logo na elewacji – zmora Kierownika Budowy i GW

W branży budowlanej, zwłaszcza w przypadku budynków przemysłowych, takich jak hale i obiekty wielkopowierzchniowe oznakowania są tak samo istotne jak pozostałe elementy wyposażenia. Jednak, gdy nadchodzi moment umieszczenia logo na ...

Bezpieczeństwo pracy z laserami czyszczącymi

Na czym polega technologia czyszczenia laserowego i jakie są jej zalety? Co wyróżnia lasery czyszczące spośród innych technologii? Uniwersalność procesu czyszczenia laserowego sprawia, że może być z powodzeniem stosowan...

Czy firmy działające w sektorze OZE zmienią rynek magazynowy?

Przedsiębiorstwa z branży odnawialnych źródeł energii ogłaszają kolejne duże inwestycje na północy kraju. Będą potrzebowały ogromnych powierzchni do składowania elementów farm fotowoltaicznych i wiatrowych. To grupa najemców o bardzo specyficznych potrzebach, co być może skłon...

Kalendarium wydarzeń

Relacje

Seminarium Obróbki Laserowej 22 marca 2024

22 marca 2024, podczas targów STOM, odbyło się Seminarium Obróbki Laserowej, organizowane przez Politechnikę Świętokrzyską. Zapraszamy do zapoznania się z fo...

Sprawdź więcejKonferencja „Stal, Metale, Nowe Technologie”

20 marca, drugiego dnia targów STOM, odbyła się konferencja „Stal, Metale, Nowe Technologie”, której organizatorem była redakcja portalu dlaprodukcji.pl i dw...

Sprawdź więcej„Hutnictwo żelaza i stali w Polsce. Wyzwania i szanse dla szarej i zielonej stali”

23 listopada w Centrum Informacji Naukowej i Bibliotece Akademickiej w Katowicach odbyła się konferencja „Hutnictwo żelaza i stali w Polsce. Wyzwania i szans...

Sprawdź więcejEMO 2023 – Mazak Go Green

Podczas targów EMO 2023, które odbyły się 18-23 września br. w Hanowerze, firma Yamazaki Mazak zaprezentowała swoją wizję zaawansowanych rozwiązań technologi...

Sprawdź więcej